KEAMANAN KOMPUTER

BY : RANI JULIA

NO BP : 13101152610304

komponen pada cpu

1. Casing

Casing adalah bagian terluar dari CPU. Berfungsi untuk menutupi dan melindungi komponen-komponen lain dari kotoran debu selain itu juga berfungsi sebagai tempat dudukan komponen lain seperti motherboard,CD-ROM drive, harddisk, dan floppy drive dll.

2. Processor

Prosessor Adalah Otak Dari Semua Proses Yang Ada Di Komputer. Semakin tinggi kecepatan prosessor maka, semakin cepat komputer dalam memproses berbagai macam data.

3. RAM

RAM (Random Access Memory). Berfungsi menampung data yang telah terproses oleh processor.

Juga Berfungsi Menyimpan Data Sementara Selama Komputer Dalam Keadaan Hidup.

Satuan Memori Biasanya Menggunakan Byte,Kapasitas Memori Yang Ada Di Pasaran Yaitu :

64 Mb,128 Mb,256 Mb,512 Mb,1 GB,2 GB,4 GB Dan 8 GB

4. VGA Card

VGA( Video Graphic Editor), adalah sebuah komponen yg berfungsi untuk mengolah data grafis dan menampilkannya ke monitor.

5. Hardisk

Harddisk adalah tempat penyimpanan data yang ada di dalam komputer. Semakin besar kapasitas harddisk, semakin bayak pula data-data yang dapat disimpan. Satuan kapsitas harddisk adalah byte. Saat ini kapasitas harddisk dopasaran bervariasi, mulai dari 250 GB, 500 GB, 1 Tera, hingga 3 Tera.

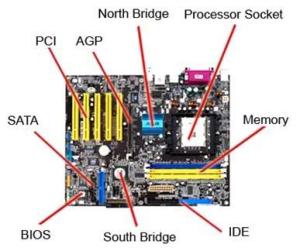

6. Motherboard

Motherboard merupakan papan sirkuit tempat penghubung dari semua komponen yg ada di dalam CPU . fungsinya untuk untuk menghubungkan setiap komponen-komponen komputer tersebut agar bisa saling berkomunikasi satu sama lain.

7. Sound Card

sound card Fungsinya adalah memerima sinyal digital dari komputer dan menjadi gelombang dan menghasilkan sinyal sonic

8. Optical Disk Drive

Optical Disk Drive atau sering disebut dengan cd/dvd room piranti yang digunakan untuk membaca dan menullis CD/DVD. Yang termasuk kedalam optical drive adalah : CD-ROM drive, CD-RW drive, DVD-ROM drive, dan DVD-RW drive.

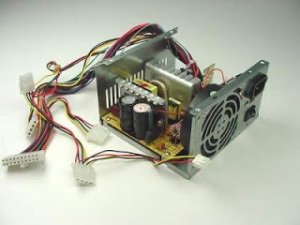

9. Power Suply

Power supply merupakan bagian dari sistem komputer yang berfungsi untuk memberikan daya (sumber arus listrik) pada komponen-komponen komputer.

Power supply dibedakan atas daya yang dimiliki, seperti: 300 watt, 380 watt, 400 watt, 450 watt, 500 watt, 600 watt, dan berkembangan mengikuti perkembangan teknologi komputer

Komponen Hard Disk

1. Spindle

Hard disk terdiri dari spindle yang menjadi pusat putaran dari keping-keping cakram magnetik penyimpan data. Spindle ini berputar dengan cepat, oleh karena itu harus menggunakan high quality bearing.

Dahulu hard disk menggunakan ball bearing namun kini hard disk sudah menggunakan fluid bearing. Dengan fluid bearing maka gaya friksi dan tingkat kebisingan dapat diminimalisir. Spindle ini yang menentukan putaran hard disk. Semakin cepat putaran rpm hard disk maka semakin cepat transfer datanya.

2. Cakram Magnetik (Magnetic Disk)

Pada cakram magnetik inilah dilakukan penyimpanan data pada hard disk. Cakram magnetik berbentuk plat tipis dengan bentuk seperti CD-R. Dalam hard disk terdapat beberapa cakram magnetik.

Hard disk yang pertama kali dibuat, terdiri dari 50 piringan cakram magnetik dengan ukuran 0.6 meter dan berputar dengan kecepatan 1.200 rpm. Saat ini kecepatan putaran hard disk sudah mencapai 10.000rpm dengan transfer data mencapai 3.0 Gbps.

3. Read-write Head

Read-write Head adalah pengambil data dari cakram magnetik. Head ini melayang dengan jarak yang tipis dengan cakram magnetik. Dahulu head bersentuhan langsung dengan cakram magnetik sehingga mengakibatkan keausan pada permukaan karena gesekan. Kini antara head dan cakram magnetik sudah diberi jarak sehingga umur hard disk lebih lama.

Read-write head terbuat bahan yang terus mengalami perkembangan, mulai dari Ferrite head, MIG (Metal-In-Gap) head, TF (Thin Film) Head, (Anisotropic) Magnetoresistive (MR/AMR) Heads, GMR (Giant Magnetoresistive) Heads dan sekarang yang digunakan adalah CMR (Colossal Magnetoresistive) Heads.

4. Enclosure

Enclosure adalah lapisan luar pembungkus hard disk. Enclosure berfungsi melindungi semua bagian dalam hard disk agar tidak terkena debu, kelembaban dan hal lain yang dapat mengakibatkan kerusakan data.

Dalam enclosure terdapat breath filter yang membuat hard disk tidak kedap udara, hal ini bertujuan untuk membuang panas yang ada didalam hard disk karena proses putaran spindle dan pembacaan Read-write head.

5. Interfacing Module

Interfacing modul berupa seperangkat rangkaian elektronik yang mengendalikan kerja bagian dalam hard disk, memproses data dari head dan menghasilkan data yang siap dibaca oleh proses selanjutnya. Interfacing modul yang dahulu banyak dipakai adalah sistem IDE (Integrated Drive Electronics) dengan sistem ATA yang mempunyai koneksi 40 pin.

Teknologi terbaru dari interfacing module adalah teknologi Serial ATA (SATA). Dengan SATA maka satu hard disk ditangani oleh satu bus tersendiri didalam chipset, sehingga penanganannya menjadi lebih cepat dan efisien. hard disk SATA sekarang perlahan sudah menggantikan hard disk ATA yang makin lama mulai hilang dari pasaran.

PRINSIP DASAR PERANCANGAN SISTEM YANG AMAN

1. Mencegah

hilangnya data

2. Mencegah masuknya

penyusup

LAPISAN KEAMANAN :

1. Lapisan Fisik :

·

membatasi akses fisik ke mesin :

o

Akses masuk ke ruangan komputer

o

penguncian komputer secara hardware

o

keamanan BIOS

o

keamanan Bootloader

·

back-up data :

o

pemilihan piranti back-up

o

penjadwalan back-up

·

mendeteksi gangguan fisik :

·

log file : Log pendek atau tidak lengkap, Log yang

berisikan waktu yang aneh, Log dengan permisi atau kepemilikan yang tidak

tepat, Catatan pelayanan reboot atau restart, Log yang hilang, masukan su atau

login dari tempat yang janggal

·

mengontrol akses sumber daya.

2. Keamanan lokal

Berkaitan dengan

user dan hak-haknya :

·

Beri mereka fasilitas minimal yang diperlukan.

·

Hati-hati terhadap saat/dari mana mereka login, atau

tempat seharusnya mereka login.

·

Pastikan dan hapus rekening mereka ketika mereka

tidak lagi membutuhkan akses.

3. Keamanan Root

·

Ketika melakukan perintah yang kompleks, cobalah

dalam cara yang tidak merusak dulu, terutama perintah yang menggunakan

globbing: contoh, anda ingin melakukan "rm foo*.bak", pertama coba

dulu: "ls foo*.bak" dan pastikan anda ingin menghapus file-file yang

anda pikirkan.

·

Beberapa orang merasa terbantu ketika melakukan

"touch /-i" pada sistem mereka. Hal ini akan membuat

perintah-perintah seperti : "rm -fr *" menanyakan apakah anda

benar-benar ingin menghapus seluruh file. (Shell anda menguraikan "-i"

dulu, dan memberlakukannya sebagai option -i ke rm).

·

Hanya menjadi root ketika melakukan tugas tunggal

tertentu. Jika anda berusaha mengetahui bagaimana melakukan sesuatu, kembali ke

shell pemakai normal hingga anda yakin apa yang perlu dilakukan oleh root.

·

Jalur perintah untuk pemakai root sangat penting.

Jalur perintah, atau variabel lingkungan PATH mendefinisikan lokal yang dicari

shell untuk program. Cobalah dan batasi jalur perintah bagi pemakai root

sedapat mungkin, dan jangan pernah menggunakan '.', yang berarti 'direktori

saat ini', dalam pernyataan PATH anda. Sebagai tambahan, jangan pernah menaruh

direktori yang dapat ditulis pada jalur pencarian anda, karena hal ini

memungkinkan penyerang memodifikasi atau menaruh file biner dalam jalur

pencarian anda, yang memungkinkan mereka menjadi root ketika anda menjalankan

perintah tersebut.

·

Jangan pernah menggunakan seperangkat utilitas

rlogin/rsh/rexec (disebut utilitas r) sebagai root. Mereka menjadi sasaran

banyak serangan, dan sangat berbahaya bila dijalankan sebagai root. Jangan

membuat file .rhosts untuk root.

·

File /etc/securetty berisikan daftar

terminal-terminal tempat root dapat login. Secara baku (pada RedHat Linux) diset hanya pada

konsol virtual lokal (vty). Berhati-hatilah saat menambahkan yang lain ke file

ini. Anda seharusnya login dari jarak jauh sebagai pemakai biasa dan kemudian

'su' jika anda butuh (mudah-mudahan melalui ssh atau saluran terenkripsi lain),

sehingga tidak perlu untuk login secara langsung sebagai root.

·

Selalu perlahan dan berhati-hati ketika menjadi

root. Tindakan anda dapat mempengaruhi banyak hal. Pikir sebelum anda mengetik!

4. Keamanan File dan system file

·

Directory home user tidak boleh mengakses perintah

mengubah system seperti partisi, perubahan device dan lain-lain.

·

Lakukan setting limit system file.

·

Atur akses dan permission file : read, writa,

execute bagi user maupun group.

·

Selalu cek program-program yang tidak dikenal

5. Keamanan Password dan Enkripsi

·

Hati-hati terhadap bruto force attack dengan membuat

password yang baik.

·

Selalu mengenkripsi file yang dipertukarkan.

·

Lakukan pengamanan pada level tampilan, seperti

screen saver.

6. Keamanan Kernel

·

selalu update kernel system operasi.

·

Ikuti review bugs dan kekurang-kekurangan pada

system operasi.

7. Keamanan Jaringan

·

Waspadai paket sniffer yang sering menyadap port

Ethernet.

·

Lakukan prosedur untuk mengecek integritas data

·

Verifikasi informasi DNS

·

Lindungi network file system

·

Gunakan firewall untuk barrier antara jaringan

privat dengan jaringan eksternal

Keamanan DARI DEVIL PROGRAM

Taksonomi ancaman perangkat

lunak / klasifikasi program jahat (malicious program):

1.

Program-program yang memerlukan

program inang (host program). Fragmen program tidak dapat mandiri secara

independen dari suatu program aplikasi, program utilitas atau program

sistem.

2.

Program-program yang tidak

memerlukan program inang. Program sendiri yang dapat dijadwalkan dan dijalankan

oleh sistem operasi.

Tipe-tipe program jahat :

- Bacteria : program yang mengkonsumsi sumber daya sistem dengan mereplikasi dirinya sendiri. Bacteria tidak secara eksplisit merusak file. Tujuan program ini hanya satu yaitu mereplikasi dirinya. Program bacteria yang sederhana bisa hanya mengeksekusi dua kopian dirinya secara simultan pada sistem multiprogramming atau menciptakan dua file baru, masing-masing adalah kopian file program bacteria. Kedua kopian in kemudian mengkopi dua kali, dan seterusnya.

- Logic bomb : logik yang ditempelkan pada program komputer agar memeriksa suatu kumpulan kondisi di sistem. Ketika kondisi-kondisi yang dimaksud ditemui, logik mengeksekusi suatu fungsi yang menghasilkan aksi-aksi tak diotorisasi.

·

Logic bomb menempel pada suatu program resmi yang

diset meledak ketika kondisi-kondisi tertentu dipenuhi.

·

Contoh kondisi-kondisi untuk memicu logic bomb

adalah ada atau tudak adanya file-file tertentu, hari tertentu daru minggu atau

tanggal, atau pemakai menjalankan aplikasi tertentu. Begitu terpicu, bomb

mengubah atau menghapus data atau seluruh file, menyebabkan mesin terhenti,

atau mengerjakan perusakan lain.

- Trapdoor : Titik masuk tak terdokumentasi rahasia di satu program untuk memberikan akses tanpa metode-metode otentifikasi normal.

·

Trapdoor telah dipakai secara benar selama

bertahun-tahun oleh pemogram untuk mencari kesalahan program. Debugging dan

testing biasanya dilakukan pemogram saat mengembangkan aplikasi. Untuk program

yang mempunyai prosedur otentifikasi atau setup lama atau memerlukan pemakai

memasukkan nilai-nilai berbeda untuk menjalankan aplikasi maka debugging akan

lama bila harus melewati prosedur-prosedur tersebut. Untuk debug program jenis

ini, pengembang membuat kewenangan khusus atau menghilangkan keperluan setup

dan otentifikasi.

·

Trapdoor adalah kode yang menerima suatu barisan

masukan khusus atau dipicu dengan menjalankan ID pemakai tertentu atau barisan

kejahatan tertentu. Trapdoor menjadi ancaman ketika digunakan pemrogram jahat

untuk memperoleh pengkasesan tak diotorisasi.

·

Pada kasus nyata, auditor (pemeriks) perangkat lunak

dapat menemukan trapdoor pada produk perangkat lunak dimana nama pencipta

perangkat lunak berlakuk sebagai password yang memintas proteksi perangkat

lunak yang dibuatnya. Adalah sulit mengimplementasikan kendali-kendali

perangkat lunak untuk trapdoor.

- Trojan horse : Rutin tak terdokumentasi rahasia ditempelkan dalam satu program berguna. Program yang berguna mengandung kode tersembunyi yang ketika dijalankan melakukan suatu fungsi yang tak diinginkan. Eksekusi program menyebabkan eksekusi rutin rahasia ini.

·

Program-program trojan horse digunakan untuk

melakukan fungsi-fungsi secara tidak langsung dimana pemakai tak diotorisasi

tidak dapat melakukannya secara langsung. Contoh, untuk dapat mengakses

file-file pemakai lain pada sistem dipakai bersama, pemakai dapat menciptakan

program trojan horse.

·

Trojan horse ini ketika program dieksekusi akan

mengubah ijin-ijin file sehinga file-file dapat dibaca oleh sembarang pemakai.

Pencipta program dapat menyebarkan ke pemakai-pemakai dengan menempatkan program

di direktori bersama dan menamai programnya sedemikian rupa sehingga disangka

sebagai program utilitas yang berguna.

·

Program trojan horse yang sulit dideteksi adalah

kompilator yang dimodifikasi sehingga menyisipkan kode tambahan ke

program-program tertentu begitu dikompilasi, seperti program login. Kode

menciptakan trapdoor pada program login yang mengijinkan pencipta log ke sistem

menggunakan password khusus. Trojan horse jenis ini tak pernah dapat ditemukan

jika hanya membaca program sumber. Motivasi lain dari trojan horse adalah

penghancuran data. Program muncul sebagai melakukan fungsi-fungsi berguna

(seperti kalkulator), tapi juga secara diam-diam menghapus file-file pemakai.

·

Trojan horse biasa ditempelkan pada program-program

atau rutin-rutin yang diambil dari BBS, internet, dan sebagainya.

- Virus : Kode yang ditempelkan dalam satu program yang menyebabkan pengkopian dirinya disisipkan ke satu program lain atau lebih, dengan cara memodifikasi program-program itu.

·

Modifikasi dilakukan dengan memasukkan kopian

program virus yang dapat menginfeksi program-program lain. Selain hanya

progasi, virus biasanya melakukan fungsi yang tak diinginkan.

·

Di dalam virus komputer, terdapat kode intruksi yang

dapat membuat kopian sempurna dirinya. Ketika komputer yang terinfeksi

berhubungan (kontak) dengan perangkat lunak yang belum terinfeksi, kopian virus

memasuki program baru. Infeksi dapat menyebar dari komputer ke komputer melalui

pemakai-pemakai yang menukarkan disk atau mengirim program melalui jaringan. Pada

lingkungan jaringan, kemampuan mengakses aplikasi dan layanan-layanan komputer

lain merupakan fasilitas sempurna penyebaran virus.

·

Masalah yang ditimbulkan virus adalah virus sering

merusak sistem komputer seperti menghapus file, partisi disk, atau mengacaukan

program.

·

Siklus hidup Virus melalui empat fase (tahap),

yaitu :

Þ

Fase tidur (dormant phase). Virus dalam keadaan

menganggur. Virus akan tiba-tiba aktif oleh suatu kejadian seperti tibanya

tanggal tertentu, kehadiran program atau file tertentu, atau kapasitas disk

yang melewati batas. Tidak semua virus mempunyai tahap ini.

Þ

Fase propagasi (propagation phase). Virus

menempatkan kopian dirinya ke program lain atau daerah sistem tertentu di disk.

Program yang terinfeksi virus akan mempunyai kloning virus. Kloning virus itu

dapat kembali memasuki fase propagasi.

Þ

Fase pemicuan (triggering phase). Virus diaktifkan

untuk melakukan fungsi tertentu. Seperti pada fase tidur, fase pemicuan dapat

disebabkan beragam kejadian sistem termasuk penghitungan jumlah kopian

dirinya.

Þ

Fase eksekusi (execution phase). Virus menjalankan

fungsinya, fungsinya mungkin sepele seperti sekedar menampilkan pesan dilayar

atau merusak seperti merusak program dan file-file data, dan sebagainya.

Kebanyakan virus melakukan kerjanya untuk suatu sistem operasi tertentu, lebih

spesifik lagi pada platform perangkat keras tertentu. Virus-virus dirancang

memanfaatkan rincian-rincian dan kelemahan-kelemahan sistem tertentu.

·

Klasifikasi tipe virus :

- Parasitic virus. Merupakan virus tradisional dan bentuk virus yang paling sering. Tipe ini mencantolkan dirinya ke file .exe. Virus mereplikasi ketika program terinfeksi dieksekusi dengan mencari file-file .exe lain untuk diinfeksi.

- Memory resident virus. Virus memuatkan diri ke memori utama sebagai bagian program yang menetap. Virus menginfeksi setiap program yang dieksekusi.

- Boot sector virus. Virus menginfeksi master boot record atau boot record dan menyebar saat sistem diboot dari disk yang berisi virus.

- Stealth virus. Virus yang bentuknya telah dirancang agar dapat menyembunyikan diri dari deteksi perangkat lunak antivirus.

- Polymorphic virus. Virus bermutasi setiap kali melakukan infeksi. Deteksi dengan penandaan virus tersebut tidak dimungkinkan. Penulis virus dapat melengkapi dengan alat-alat bantu penciptaan virus baru (virus creation toolkit, yaitu rutin-rutin untuk menciptakan virus-virus baru). Dengan alat bantu ini penciptaan virus baru dapat dilakukan dengan cepat. Virus-virus yang diciptakan dengan alat bantu biasanya kurang canggih dibanding virus-virus yang dirancang dari awal.

- Worm : Program yang dapat mereplikasi dirinya dan mengirim kopian-kopian dari komputer ke komputer lewat hubungan jaringan. Begitu tiba, worm diaktifkan untuk mereplikasi dan progasai kembali. Selain hanya propagasi, worm biasanya melakukan fungsi yang tak diinginkan.

·

Network worm menggunakan hubungan jaringan untuk

menyebar dari sistem ke sistem lain. Sekali aktif di suatu sistem, network worm

dapat berlaku seperti virus atau bacteria, atau menempelkan program trojan

horse atau melakukan sejumlah aksi menjengkelkan atau menghancurkan.

·

Untuk mereplikasi dirinya, network worm menggunakan

suatu layanan jaringan, seperti : Fasilitas surat elektronik (electronic mail facility),

yaitu worm mengirimkan kopian dirinya ke sistem-sistem lain.

·

Kemampuan eksekusi jarak jauh (remote execution

capability), yaitu worm mengeksekusi kopian dirinya di sistem lain.

·

Kemampuan login jarak jauh (remote login

capability), yaitu worm log pada sistem jauh sebagai pemakai dan kemudian

menggunakan perintah untuk mengkopi dirinya dari satu sistem ke sistem lain.

Kopian program worm yang baru kemudian dijalankan di sistem jauh dan melakukan

fungsi-fungsi lain yang dilakukan di sistem itu, worm terus menyebar dengan cara

yang sama.

·

Network worm mempunyai ciri-ciri yang sama dengan

virus komputer, yaitu mempunyai fase-fase sama, yaitu : Dormant phase,

Propagation phase, Trigerring phase, Execution phase.

·

Network worm juga berusaha menentukan apakah sistem

sebelumnya telah diinfeksi sebelum mengirim kopian dirinya ke sistem itu.

Antivirus

Solusi ideal terhadap ancaman virus

adalah pencegahan. Jaringan diijinkan virus masuk ke sistem. Sasaran

ini, tak mungkin dilaksanakan sepenuhnya. Pencegahan dapat mereduksi sejumlah

serangan virus. Setelah pencegahan terhadap masuknya virus, maka pendekatan

berikutnya yang dapat dilakukan adalah :

- Deteksi. Begitu infeksi telah terjadi, tentukan apakah infeksi memang telah terjadi dan cari lokasi virus.

- Identifikasi. Begitu virus terdeteksi maka identifikasi virus yang menginfeksi program.

- Penghilangan. Begitu virus dapat diidentifikasi maka hilangkan semua jejak virus dari program yang terinfeksi dan program dikembalikan ke semua (sebelum terinfeksi). Jika deteksi virus sukses dilakukan, tapi identifikasi atau penghilangan jejak tidak dapat dilakukan, maka alternatif yang dilakukan adalah menghapus program yang terinfeksi dan kopi kembali backup program yang masih bersih.

Perkembangan program

antivirus dapat diperiode menjadi empat generasi, yaitu :

1. Generasi pertama

:

sekedar scanner sederhana. Antivirus menscan program untuk menemukan penanda

(signature) virus. Walaupun virus mungkin berisi karakter-karakter varian, tapi

secara esensi mempunyai struktur dan pola bit yang sama di semua kopiannya.

Teknis ini terbatas untuk deteksi virus-virus yang telah dikenal. Tipe lain

antivirus generasi pertama adalah mengelola rekaman panjang (ukuran) program

dan memeriksa perubahan panjang program.

2. Generasi kedua : scanner yang

pintar (heuristic scanner). Antivirus menscan tidak bergantung pada penanda

spesifik. Antivirus menggunakan aturan-aturan pintar (heuristic rules) untuk

mencari kemungkinan infeksi virus.Teknik yang dipakai misalnya mencari fragmen-

fragmen kode yang sering merupakan bagian virus. Contohnya, antivirus mencari

awal loop enkripsi yang digunakan polymorphic virus dan menemukan kunci

enkripsi. Begitu kunci ditemukan, antivirus dapat mendeskripsi virus untuk

identifikasi dan kemudian menghilangkan infeksi virus. Teknik ini adalah

pemeriksanaan integritas. Checksum dapat ditambahkan di tiap program. Jika

virus menginfeksi program tanpa mengubah checksum, maka pemeriksaan integritas

akan menemukan perubahan itu. Untuk menanggulangi virus canggih yang mampu

mengubah checksum saat menginfeksi program, fungsi hash terenkripsi digunakan.

Kunci enkripsi disimpan secara terpisah dari program sehingga program tidak

dapat menghasilkan kode hash baru dan mengenkripsinya. Dengan menggunakan

fungsi hash bukan checksum sederhana maka mencegah virus menyesuaikan program

yang menghasilkan kode hash yang sama seperti sebelumnya.

3. Generasi ketiga : jebakan-jebakan

aktivitas (activity trap). Program antivirus merupakan program yang menetap di

memori (memory resident program). Program ini mengidentifikasi virus melalui

aksi- aksinya bukan dari struktur program yang diinfeksi. Dengan antivirus

semacam in tak perlu mengembangkan penanda-penanda dan aturan-aturan pintar

untuk beragam virus yang sangat banyak. Dengan cara ini yang diperlukan adalah

mengidentifikasi kumpulan instruksi yang berjumlah sedikit yang

mengidentifikasi adanya usaha infeksi. Kalau muncul kejadian ini, program

antivirus segera mengintervensi.

4.

Generasi keempat : proteksi penuh (full

featured protection). Antivirus generasi ini menggunakan beragam teknik

antivirus secara bersamaan. Teknik-teknik ini meliputi scanning dan

jebakan-jebakan aktivitas. Antivirus juga mempunyai senarai kapabilitas

pengaksesan yang membatasi kemampuan virus memasuki sistem dan membatasi

kemampuan virus memodifikasi file untuk menginfeksi file. Pertempuran antara

penulis virus dan pembuat antivirus masih berlanjut. Walau beragam strategi

lebih lengkap telah dibuat untuk menanggulangi virus, penulis virus pun masih

berlanjut menulis virus yang dapat melewati barikade-barikade yang dibuat

penulis antivirus. Untuk pengaman sistem komputer, sebaiknya pengaksesandan

pemakaian komputer diawasi dengan seksama sehingga tidak menjalankan program

atau memakai disk yang belum terjamin kebersihannya dari infeksi virus.

Pencegahan terbaik terhadap ancaman virus adalah mencegah virus memasuki sistem

disaat yang pertama.

Switch Layer 2

Switch pada umumnya menggunakan Layer 2 yang seing ada dipasaran seperti D-Link dan cara kerja Switch ini adalah menggunakan MAC Address untuk melihat alamat fisiknya. Berdasarkan teknologi bridge antara segmen-segmen pada jaringan LAN ini akan meneruskan frame ethernet berdasarkan alamat tujuannya tanpa tau protokol apa yang digunakan. Switch Layer 2 ini bisa bertindak sebagai pemecah jaringan yang sedang berjalan kedalam collision domain yang kecil sehingga memungkinkan trafik data lebih baik. Jenis ini tidak mempunyai routing protoAkol seperti RIP,EIGRP,OSPF,dll.

perbandingan

Cara Membuat Hotspot di Mikrotik : Seting dasar Hotspot Mikrotik

Cara Membuat Hotspot di Mikrotik : Seting dasar Hotspot Mikrotik

- Router Mikrotik merupakan router yang memiliki fitur lengkap. Salah

satu fitur yang cukup populer dan banyak digunakan dari Router Mikrotik

itu sendiri adalah Hotspot. Tahukah anda perbedaan internet sharing

biasa dengan Hotspot? Mungkin anda sering menemukan sinyal internet wifi

yang di password dengan menggunakan WPA atau WEP. Anda akan bisa

internetan jika memasukkan password dengan benar. Jadi siapa saja bisa

mengakses wifi itu jika tau password nya karena password nya hanya ada

satu. Berbeda dengan metode Hotspot, yang mana kebanyakan wifi hotspot

tidak di password dan semua user bisa konek kemudian akan diarahkan ke

halaman login di Web Browser. Tiap user bisa login dengan username dan

password yang berbeda-beda. Metode semacam inilah yang sering kita

temukan di wifi Cafe, Sekolah, kampus, maupun area publik lainnya.

Nah, sekarang kita akan membahas Tutorial Mikrotik Indonesia dengan mencoba membuat dan seting mikrotik sebagai Hotspot.

Namun sebelumnya anda perlu tau apa saja kelebihan Hotspot dengan

menggunakan Mikrotik. Dengan menggunakan Mikrotik sebagai Hotspot, anda

dapat mengkonfigurasi jaringan wireless yang hanya bisa digunakan dengan

username dan password tertentu. Anda juga dapat melakukan manajemen

terhadap user-user tersebut. Misalnya, mengatur durasi total penggunaan

hotspot per user, membatasi berapa besar data yang dapat di download

tiap user, mengatur konten apa saja yang boleh diakses user, dll.

Oke, udah tau kan apa saja kelebihan dan fitur-fitur hotspot mikrotik. Sekarang lanjut Balajar Mikrotik langsung ke praktek nya. Kita mulai dengan konfigurasi dasar hotspot nya dulu ya.

1. Tentukan interface yang akan dibuatkan hotspot. Karena kita akan

membuat hotspot via wifi maka pilih interface wlan. Disini saya

asumsikan menggunakan wlan1. Aktifkan wlan1 dan gunakan mode AP Bridge,

isikan SSID dengan nama hotspot anda.

2. Beri IP address interface wlan1, misalnya 192.168.100.1/24

[admin@MikroTik] > ip address add address= 192.168.100.1/24 interface=wlan1

Atau bisa melalui winbox, masuk ke menu IP --> Address

3. Sekarang kita mulai membuat Hotspot untuk wlan1. Untuk lebih mudah nya kita menggunakan wizard Hotspot Setup. Masuk ke menu IP --> Hotspot --> Hotspot Setup

5. Selanjutnya mengisikan IP address dari wlan1 dan centang Masquerade Network. klik Next

6. Menentukan range IP address yang akan diberikan ke user (DHCP

Server), misal : 192.168.100.10-192.168.100.254. Jadi user akan

diberikan IP secara otomatis oleh DHCP Server antara range IP tersebut.

7. Memilih SSL certificate. Pilih none saja, klik Next.

8. IP Address untuk SMTP Server kosongkan saja. Klik Next.

9. Memasukkan alamat DNS Server. Isikan saja dengan DNS Server nya Google : 8.8.8.8 dan 8.8.4.4. Klik Next.

11. Hotspot sudah berhasil dibuat. Silakan anda coba koneksikan laptop anda ke wifi hotspot anda.

12. Buka browser dan akses web sembarang, misalnya mikrotikindo.blogspot.com maka anda akan dialihkan ke halaman login hotspot mikrotik.

13. Silakan coba login dengan username : admin dan password : kosong.

14. Jika berhasil login berarti Hotspot sudah beres.

15. Untuk mengedit dan menambahkan user silakan masuk ke menu IP --> Hotspot --> klik tab Users

Oke cukup sekian dulu tutorial tentang Cara Membuat Hotspot di Mikrotik : Seting dasar Hotspot Mikrotik.

Untuk pembahasan fitur hotspot mikrotik lainnya seperti penjelasan menu

tab Hotspot dan user manager menggunakan RADIUS Server akan dibahas

pada artikel selanjutnya. Selamat Belajar Mikrotik, Good luck :)

Tidak ada komentar:

Posting Komentar